Gestión de vulnerabilidades basada en riesgos (RBVM)

Prioriza y remedia los problemas de seguridad de tus sistemas

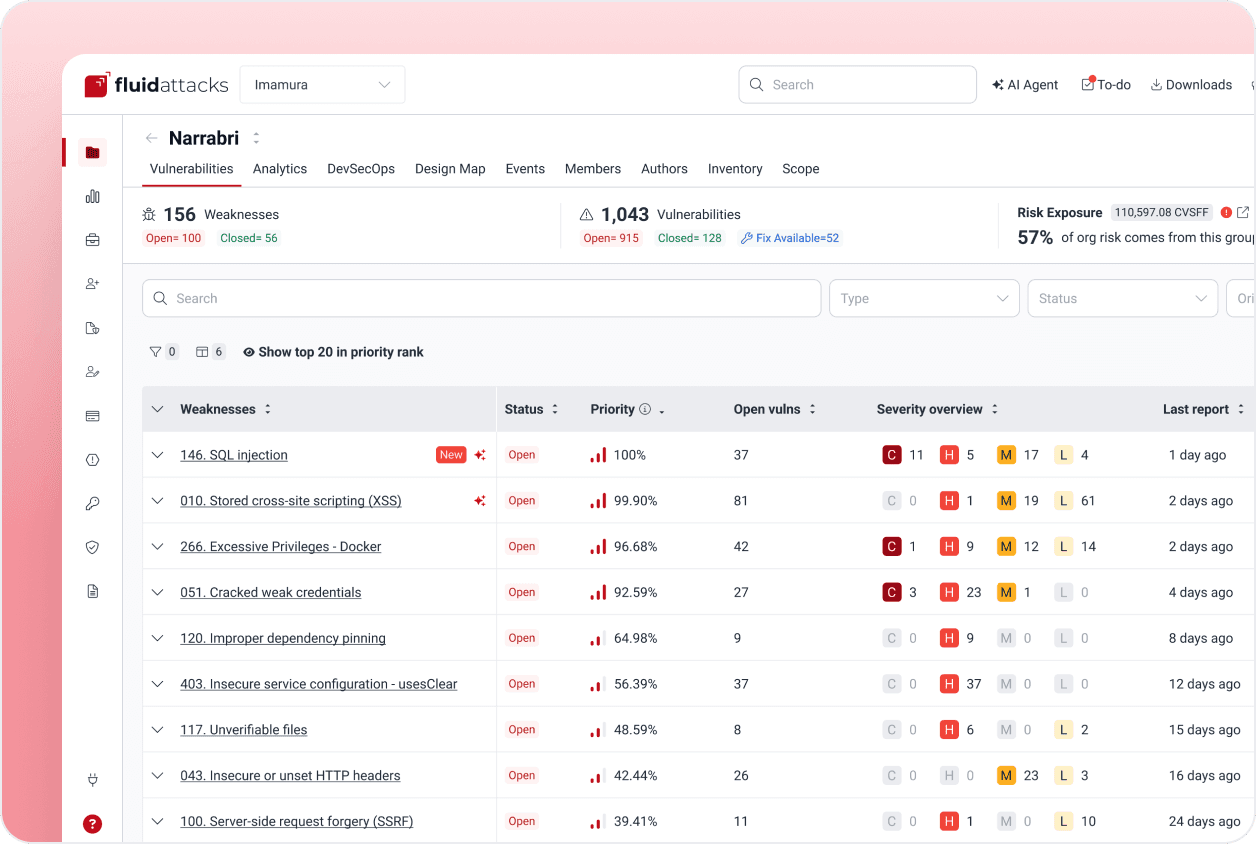

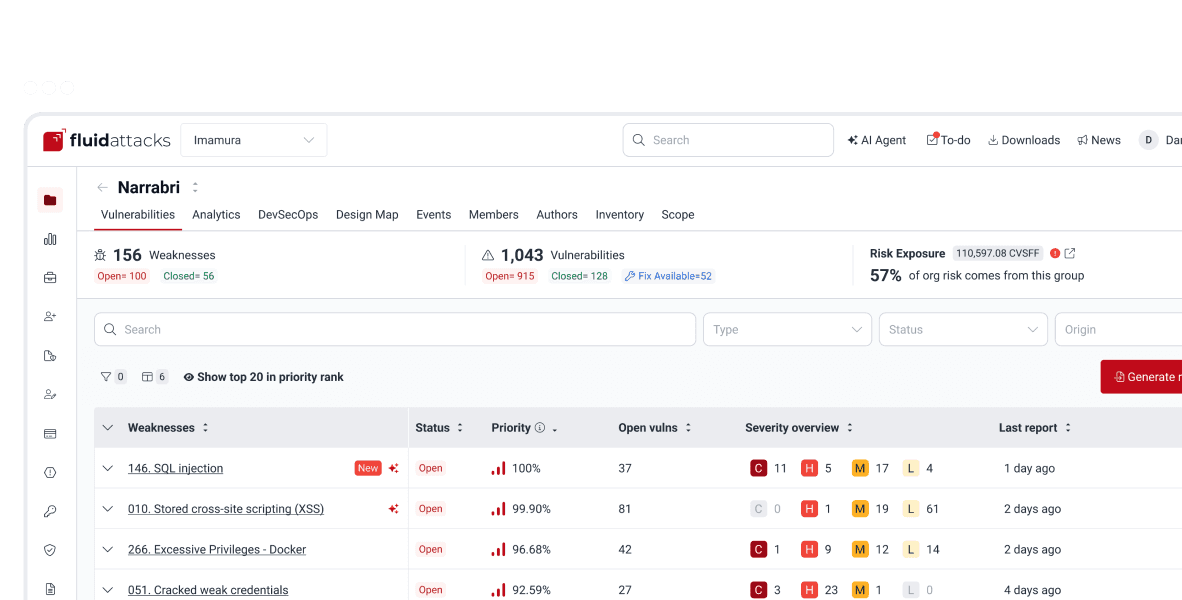

Reportes de vulnerabilidades enfocados en la exposición al riesgo de tu organización

Una plataforma para entender las vulnerabilidades y asignar su remediación

Apoyo de nuestros pentesters y remediación de vulnerabilidades asistida por GenAI

Compañías que se benefician de la solución de gestión de vulnerabilidades basada en riesgos de Fluid Attacks

Preguntas frecuentes

¿Qué es la gestión de vulnerabilidades?

¿Qué es un programa de gestión de vulnerabilidades?

¿Qué es la gestión de vulnerabilidades basada en riesgos (RBVM)?

¿En qué se diferencia la gestión de vulnerabilidades basada en riesgos de la gestión de vulnerabilidades tradicional?

¿Qué es la métrica CVSSF de Fluid Attacks?

¿Deseas aprender más acerca de la gestión de vulnerabilidades basada en riesgos?

Lee algunos de nuestros artículos relacionados con esta solución.

RBVM es una pieza crucial de la solución de Fluid Attacks

Ofrecemos una solución integral que combina nuestra IA, herramientas automatizadas y pentesters para ayudarte a mejorar continuamente tu postura de ciberseguridad.