Gestão de vulnerabilidades baseada em riscos (RBVM)

Priorize e corrija os problemas de segurança dos seus sistemas

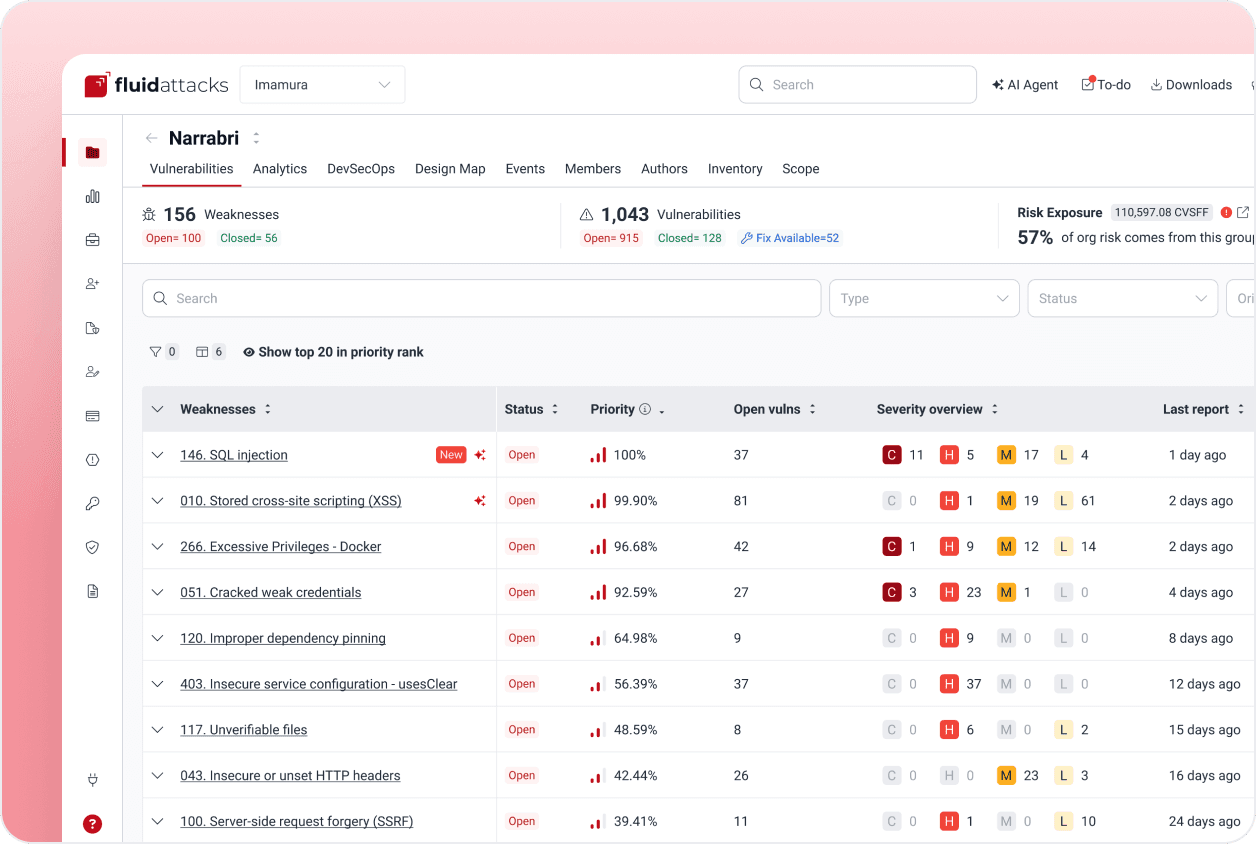

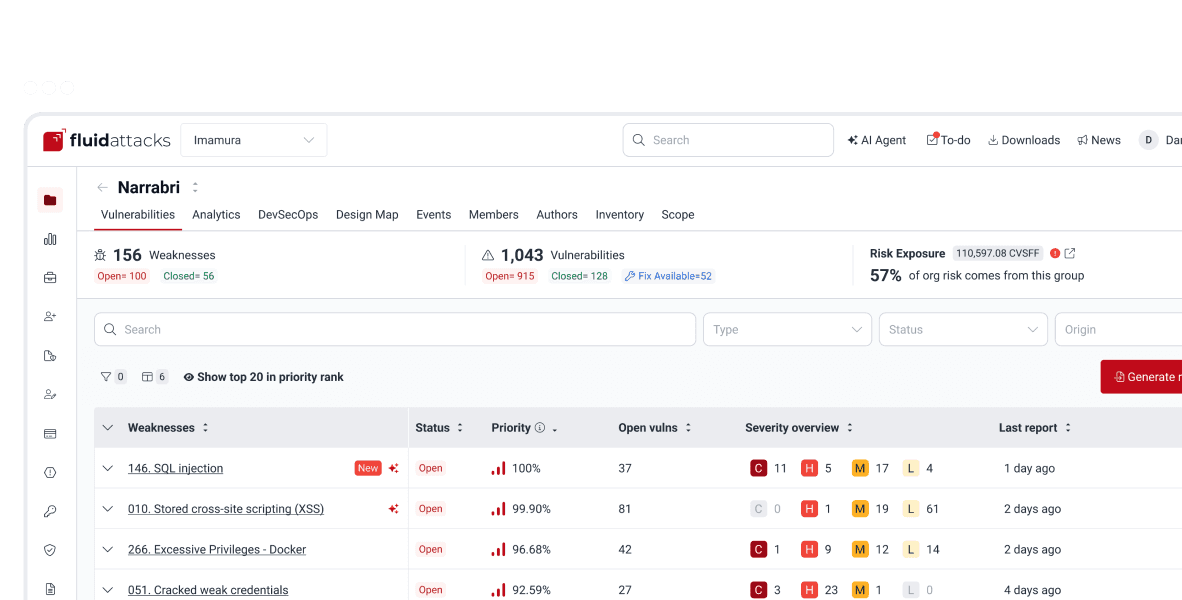

Relatórios de vulnerabilidade focados na exposição ao risco de sua organização

Uma plataforma para entender as vulnerabilidades e atribuir sua correção

Suporte de nossos pentesters e remediação de vulnerabilidades assistida por GenAI

Empresas que se beneficiam da solução de gestão de vulnerabilidades baseada em riscos da Fluid Attacks

Perguntas frequentes

O que é a gestão de vulnerabilidades?

O que é um programa de gestão de vulnerabilidades?

O que é a gestão de vulnerabilidades baseada em riscos (RBVM)?

Como a gestão de vulnerabilidades baseada em riscos difere da gestão de vulnerabilidades tradicional?

O que é a métrica CVSSF da Fluid Attacks?

Deseja saber mais sobre a gestão de vulnerabilidades baseada em riscos?

Leia nossos artigos relacionados com esta solução.

RBVM é uma peça crucial da solução da Fluid Attacks

Oferecemos uma solução integral que combina nossa IA, ferramentas automatizadas e pentesters para ajudar sua empresa a melhorar continuamente sua postura de cibersegurança.