REPORTE ANUAL

Reporte de ataques

2026

Conoce los hallazgos de todo un año de pruebas continuas y cómo pueden inspirarte a mejorar tu postura de ciberseguridad.

SECCIÓN 01

Introducción

En Fluid Attacks, ayudamos a las organizaciones a identificar y comprender su superficie de ataque mediante evaluaciones de seguridad continuas. Al combinar inteligencia artificial, herramientas automatizadas y un equipo de pentesters altamente certificados, detectamos vulnerabilidades en el código y los entornos, lo que ayuda a las empresas a reducir su exposición al riesgo y a reforzar su postura de seguridad.

En 2025, evaluamos los sistemas de nuestros clientes y contribuimos a su seguridad a lo largo de todo el ciclo de vida del desarrollo de software mediante nuestra solución Hacking Continuo. Cuando hablamos de un "sistema" en este informe, nos referimos a cualquiera de los tres objetivos de evaluación o su combinación: código fuente, aplicación en ejecución* e infraestructura.

El Reporte de ataques 2026 es nuestra revisión anual de un año completo de datos de pruebas de seguridad.** Está diseñado para ayudarte a comparar la postura de seguridad de tu organización con la de otras y a definir metas más eficaces. Los patrones que hemos identificado pueden guiarte hacia prácticas de desarrollo más seguras y una remediación más ágil, protegiendo en última instancia a tus usuarios, sistemas y datos.

Período de recolección de datos: 1 de enero - 31 de diciembre, 2025

*A lo largo de este informe nos referimos a este objetivo meramente como "aplicación".

**Debido a nuestra migración reciente a una nueva infraestructura de datos, los datos mostrados para el año 2024 podrían diferir de los del informe anterior.

La exposición al riesgo importa más que la cantidad de vulnerabilidades

Como recordatorio, tener menos vulnerabilidades no significa mayor seguridad; lo que importa es mantener una baja exposición al riesgo. Un sistema con diez vulnerabilidades calificadas en CVSS 1,0 cada una no está en tanto riesgo como un sistema con una única vulnerabilidad calificada en CVSS 10,0. Pero las puntuaciones CVSS en bruto no facilitan esa comparación, por lo que desarrollamos la métrica CVSSF, nuestro ajuste a la puntuación estándar CVSS. Esta está diseñada para solucionar sus principales limitaciones: la mala agregación y la dificultad para comparar sistemas.

Usando nuestro ejemplo y la ecuación CVSSF,* la diferencia se vuelve notable y más cercana a la realidad. Esas diez vulnerabilidades de baja gravedad suman un CVSSF de solo 0,2. ¿La única vulnerabilidad crítica? Un CVSSF de 4.096.

*CVSSF = 4^(CVSS-4)

SECCIÓN 02

Resumen ejecutivo

Los resultados de mayor impacto

[1]

La tasa de remediación de vulnerabilidades llegó al 62,2% a finales de 2025, un incremento de 21,2 puntos porcentuales respecto a 2024.

[2]

Nuestra GenAI (Autofix y Custom Fix) se utilizó para ayudar en la remediación de vulnerabilidades en el 54% de los sistemas.

[3]

Los usuarios de nuestra extensión IDE y nuestro MCP remediaron, en promedio, el doble que quienes no los utilizaron.

[4]

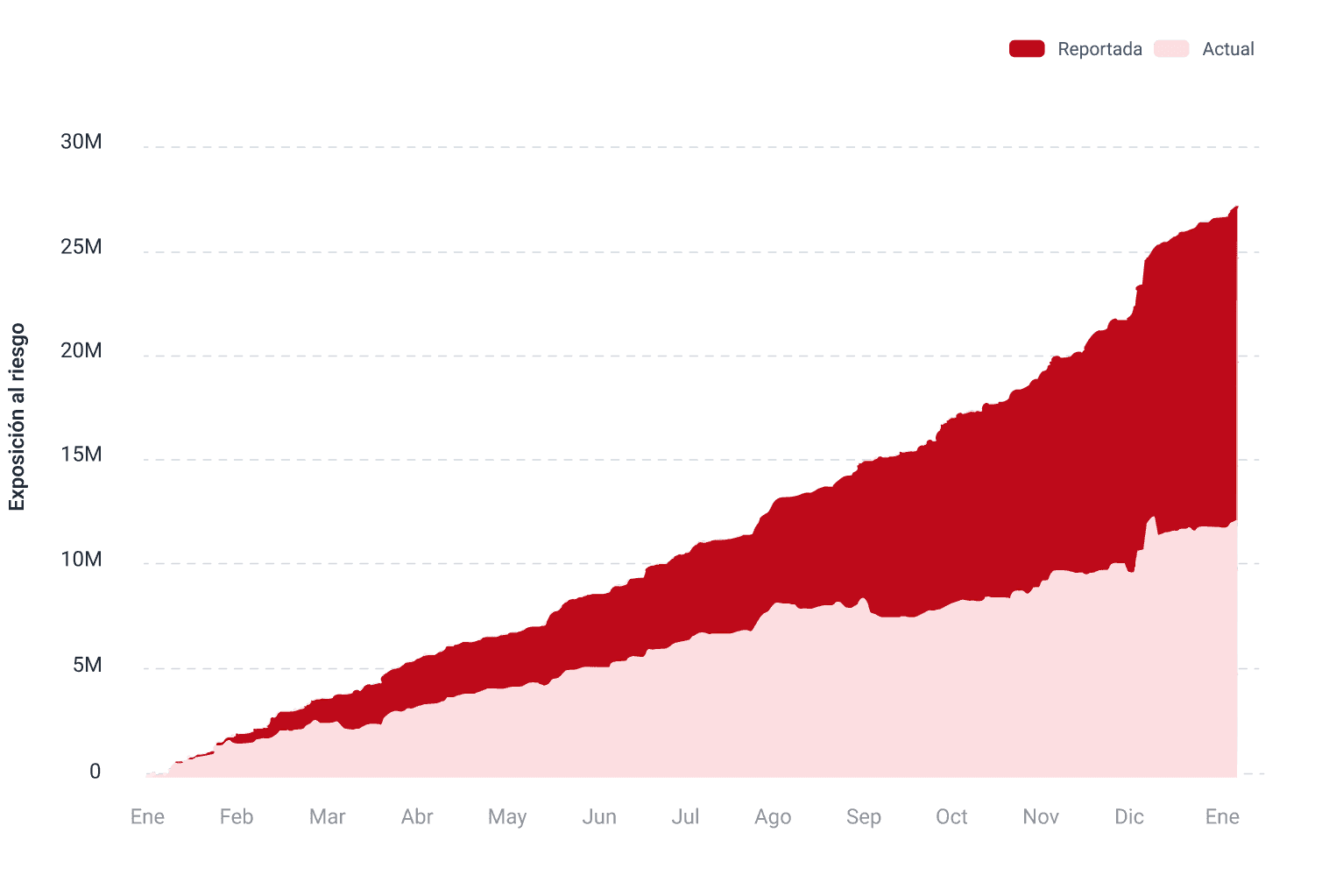

La exposición aumentó en un 34% y las vulnerabilidades en un 45%, al comparar medianas considerando todos los sistemas.

[5]

La cantidad de sistemas en los que encontramos vulnerabilidades de severidad alta y crítica creció un 26%.

[6]

¡El tiempo medio de remediación de vulnerabilidades críticas sigue bajando! Este año disminuyó un 18%.

[7]

Los equipos que usaron nuestro CI Gate remediaron vulnerabilidades un 27% más rápido, en promedio, que quienes no lo usaron.

[8]

Los sistemas que usaron nuestro CI Gate alcanzaron una tasa de remediación del 72%, frente a un 58% en los que no lo usaron.

[9]

Nuestras herramientas, incluyendo nuestro nuevo AI SAST, detectaron el 55,8% del total de la exposición al riesgo de los sistemas evaluados.

[10]

Las pruebas manuales detectaron, en promedio, una exposición al riesgo 5 veces mayor en comparación con las herramientas.

[11]

Aunque nuestras herramientas mejoran constantemente, nuestros pentesters añaden una capa vital de profundidad: detectaron el 90% de la exposición al riesgo derivada de vulnerabilidades críticas.

[12]

Las vulnerabilidades críticas tuvieron la mejor tasa de remediación acumulada al cierre del año, con un 63,8%.

Si bien el desarrollo impulsado por IA está mejorando la eficiencia de la remediación, la superficie de ataque se expande rápidamente en paralelo. Esta tendencia sugiere que, a pesar de lo que ganamos en velocidad, el volumen general de código nuevo sigue aumentando la exposición al riesgo total.

SECCIÓN 03

Cambios destacados

Diferencias clave frente al informe anterior

Exposición al riesgo

En 2025, la exposición al riesgo detectada por sistema aumentó: la media subió un 8,5% y la mediana un 33,5%.

8,5%

33,5%

Vulnerabilidades de severidades alta y crítica

El 70% de los sistemas evaluados tuvo al menos una vulnerabilidad de severidad alta o crítica, un aumento frente al 53,3% de 2024.

53,3%

70%

Clasificación

Puntaje CVSSv4.0

Crítica

9,0 - 10,0

Alta

7,0 - 8,9

Media

4,0 - 6,9

Baja

0,1 - 3,9

Ninguna

0,0

Métodos de detección manuales vs. automatizados

Nuestras herramientas identificaron el 55,8% de la exposición al riesgo total este año, lo que refleja nuestro trabajo continuo para mejorarlas. Además, nuestros pentesters encontraron la mayoría de las vulnerabilidades más riesgosas, reportando el 87% de los hallazgos de severidad crítica.

Herramientas

Pentesters

29,5%

55,8%

70,5%

44,2%

/ Exposición al riesgo

1,1%

13,0%

98,9%

87,0%

/ Vulnerabilidades críticas

Remediación de vulnerabilidades

El tiempo medio de remediación (MTTR) de vulnerabilidades de severidad crítica se redujo un 17,5%.

17,5%

/ MTTR para vulnerabilidades críticas

Como en años anteriores, los equipos que rompieron el build (es decir, usaron nuestro CI Gate) remediaron más rápido que los que no lo hicieron. Este año, la mediana del tiempo de remediación para quienes rompieron el build bajó de 32 a 21 días.

Tiempo de remediación: Tiempo transcurrido entre la notificación de una vulnerabilidad y su remediación.

Romper el build: Control de seguridad para los pipelines de CI/CD en los que nuestro CI Gate interrumpe el despliegue de software siempre que haya vulnerabilidades no aceptadas en el producto.

SECCIÓN 04

Hallazgos generales

Cómo fue el panorama de vulnerabilidades y exposición al riesgo en 2025

27.440.146

Exposición al riesgo reportada (unidades CVSSF)

31.041

Promedio de exposición al riesgo por sistema

1.119.396

Vulnerabilidades reportadas

1.266

Promedio de cantidad de vulnerabilidades por sistema

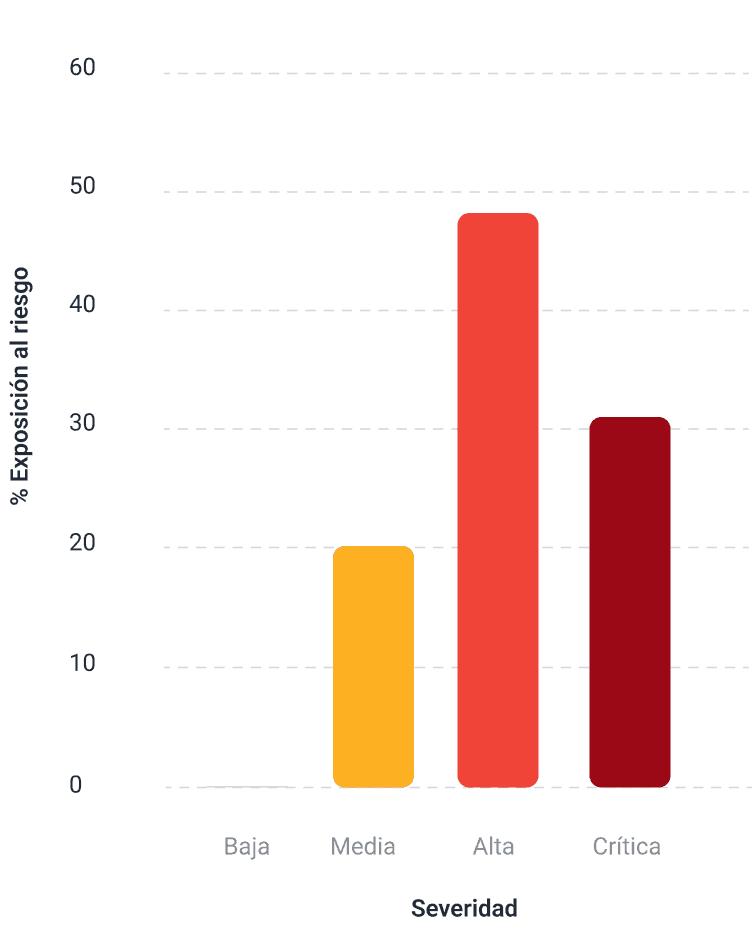

Exposición al riesgo por severidad

Las vulnerabilidades de severidades alta y crítica representaron el 79,9% de la exposición al riesgo total. Constituyen apenas el 4,5% de todas las vulnerabilidades identificadas y, sin embargo, fueron responsables de 3 veces más riesgo que el 95,5% restante.

Severidad

Total de vulnerabilidades

Exposición al riesgo total

Crítica

5.609

8.666.452,9

Alta

44.886

13.249.647,1

Media

261.732

5.494.206,7

Baja

807.169

29.839,2

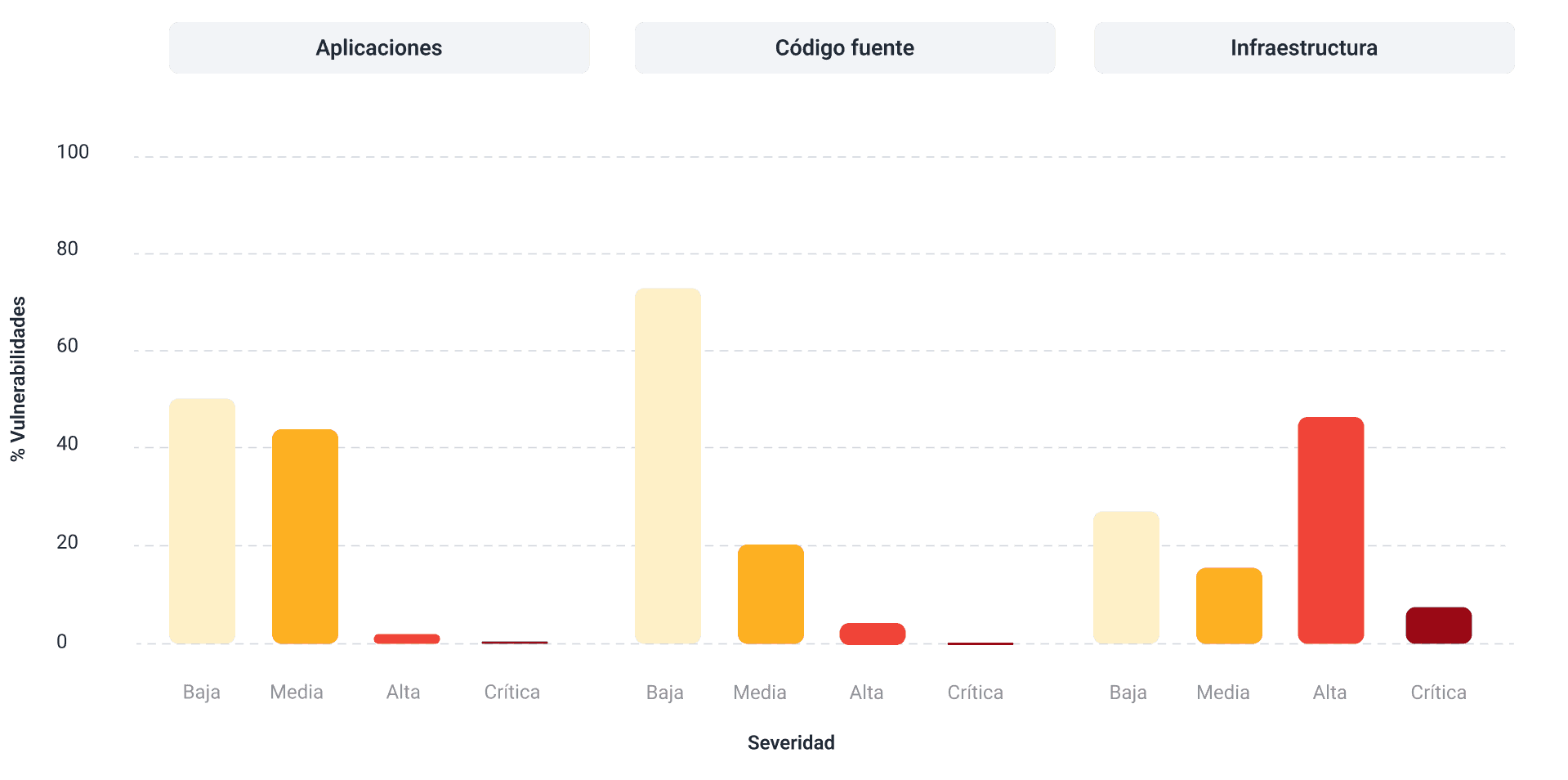

Exposición al riesgo y vulnerabilidades por severidad

Por cada objetivo de evaluación

Este año se mantuvo el patrón habitual, en que el número de vulnerabilidades disminuye conforme aumenta el rango de severidad. Los resultados de infraestructura mostraron una leve desviación, como ocurrió el año pasado.

En código fuente y aplicaciones, nuestros objetivos más solicitados, las vulnerabilidades de severidades baja y media representaron el 95% de todos los hallazgos (97,1% en aplicaciones, 95,3% en código fuente). Sin embargo, las vulnerabilidades de severidades alta y crítica dominaron la exposición al riesgo, abarcando entre el 80% y el 99% de la exposición al riesgo total en todos los objetivos, incluida la infraestructura.

Objetivo de evaluación

Total de vulnerabilidades

Exposición al riesgo total

Código fuente

978.820

23.530.544,26

Aplicación

140.551

3.903.585,51

Infraestructura

25

6.016,17

Exposición al riesgo por método de detección

55,8%

44,2%

15.302.799,63

12.137.346,3

⁺AI SAST se introdujo en el Q4 de 2025

**PTaaS: penetration testing as a service

SCR: secure code review

Las vulnerabilidades encontradas por nuestras herramientas automatizadas promediaron 15,5 unidades de CVSSF. Las que encontraron nuestros pentesters promediaron 93,2 unidades, cinco veces más.

Nuestros pentesters siguen superando a la automatización cuando se trata de descubrir el riesgo asociado a vulnerabilidades de severidad crítica.

Ten en cuenta que las cifras de los pentesters provienen exclusivamente de nuestro plan Advanced, que combina pruebas realizadas por IA, herramientas automatizadas y pentesters. Las cifras de herramientas incluyen tanto el plan Advanced como el plan Essential (solo automatización).

La experiencia humana sigue siendo esencial para evaluaciones de seguridad exhaustivas, incluso después de implementar múltiples herramientas e invertir en IA. Una solución integral de AppSec aprovecha los tres elementos: IA, escáneres y expertos en seguridad.

Nuestro informe de investigación "Aumentar la precisión de AST mediante pentesting" profundiza en cómo las pruebas manuales detectan lo que la automatización pasa por alto.

Vulnerabilidades por método de detección

88,4%

11,6%

Pero tomando solo las vulnerabilidades de severidad crítica, el 87% fue identificado mediante revisión manual. Como en años anteriores, las técnicas manuales siguen siendo mucho más efectivas que el escaneo de vulnerabilidades para descubrir los problemas más graves.

SECCIÓN 05

Principales debilidades

Vulnerabilidades clave detectadas, por riesgo y persistencia

Top 10 de debilidades

Por exposición al riesgo

"Ausencia o evasión del mecanismo de autenticación" encabezó este ranking, representando el 19,1% de la exposición al riesgo total. Identificar estas fallas permitió a los clientes cerrar vías de acceso no autorizado antes de que los atacantes pudieran explotarlas. En conjunto, las 10 principales debilidades contribuyeron al 68,4% de la exposición al riesgo general.

Debilidad

% Sistemas

Persistencia

Exposición

MEx

006. Ausencia o evasión del mecanismo de autenticación

32,9

8.515

5.233.569,47

614,63

039. Control de autorización inadecuado para servicios web

47,6

10.198

2.597.472,45

254,7

184. Falta de validación de datos

64,5

40.060

2.134.129,46

53,27

390. Contaminación de prototipos

53,1

41.131

1.934.665,09

47,04

034. Generación insegura de números aleatorios

48,3

10.197

1.687.058,57

165,45

211. Denegación de servicio asimétrica - ReDoS

61,8

82.079

1.427.860,84

17,4

100. Falsificación de solicitudes del lado del servidor (SSRF)

50,1

14.266

1.207.683,75

84,65

359. Información sensible en el código fuente - Credenciales

37,4

7.791

877.409,08

112,62

002. Denegación de servicio asimétrica

63,1

35.530

863.976,08

24,32

441. Información confidencial no cifrada – Azure

4,8

1.789

809.671,94

452,58

Debilidad: La categoría, mientras que la vulnerabilidad es el caso particular con una ubicación específica que pertenece a la categoría.

Persistencia: Cantidad de vulnerabilidades identificadas que pertenecen a la categoría.

MEx: Exposición al riesgo promedio.

Top 10 de debilidades

Por porcentaje de sistemas

La mayoría de las debilidades en este top 10 se encontraron en más de la mitad de los sistemas. "Falta de validación de datos", que habilita ataques de inyección, fue la más extendida. Esta también figura en el top 3 en exposición al riesgo (ver arriba).

Las vulnerabilidades listadas constituyen el 28,6% del total. Sus puntuaciones CVSS temporales, tanto en media como en mediana, se ubicaron mayormente en el rango de bajo a medio.

Debilidad

% Sistemas

Persistencia

MTS

MdTS

184. Falta de validación de datos

64,5

40.060

4,4

4,6

067. Asignación inadecuada de recursos

64,5

22.086

5,1

4,9

002. Denegación de servicio asimétrica

63,1

35.530

5,2

6,6

211. Denegación de servicio asimétrica - ReDoS

61,8

82.079

4,1

4,6

063. Falta de validación de datos – Path Traversal

58,0

17.391

3,5

2,7

390. Contaminación de prototipos

53,1

41.131

3,7

2,7

008. Cross-site scripting (XSS) reflejado

52,5

39.520

1,9

1,3

086. Ausencia de verificación de integridad de subrecursos

51,1

18.303

1,1

0,6

100. Falsificación de solicitudes del lado del servidor (SSRF)

50,1

14.266

5,2

6,6

034. Generación insegura de números aleatorios

48,3

10.197

5,0

8,1

MTS: media de la puntuación temporal CVSS

MdTS: mediana de la puntuación temporal CVSS

Top 5 de debilidades

Objetivo de evaluación: código fuente

Por exposición al riesgo

Este top 5 coincide exactamente con el top 10 general para la exposición al riesgo. Casi todas las vulnerabilidades en estas categorías se encontraron en el código fuente. Representan poco más del 10% de las vulnerabilidades en este tipo de objetivo; sin embargo, concentran el 50% de su exposición al riesgo.

"Ausencia o evasión del mecanismo de autenticación" fue la debilidad menos reportada de la lista, pero ocupó el primer lugar, representando el 15,9% de la exposición al riesgo total.

Debilidad

Persistencia

Exposición

MEx

006. Ausencia o evasión del mecanismo de autenticación*

6.767

3.737.299,38

552,28

039. Control de autorización inadecuado para servicios web

9.447

2.193.541,9

232,19

184. Falta de validación de datos

39.358

2.112.920,67

53,68

390. Contaminación de prototipos

40.625

1.934.665,09

46,63

034. Generación insegura de números aleatorios

10.166

1.682.427,79

165,5

*Recomendación: Validar los tipos de datos del lado del servidor para todos los campos de entrada de la aplicación.

Top 5 de debilidades

Objetivo de evaluación: aplicación

Por exposición al riesgo

"Ausencia o evasión del mecanismo de autenticación" también lidera este top 5. En conjunto, estas categorías representan el 43,3% de todas las vulnerabilidades identificadas en aplicaciones y concentran el 67,9% de su exposición al riesgo.

"Falta de validación de datos – Token", aunque quinta en el ranking, tiene la segunda MEx más alta. Se presenta cuando un token de acceso JWT no valida la firma, de modo que los atacantes pueden modificar el token y lograr que sus solicitudes sean aceptadas, o incluso tener éxito habiendo eliminado la firma por completo.

Debilidad

Persistencia

Exposición

MEx

006. Ausencia o evasión del mecanismo de autenticación

1.748

1.496.270,08

855,99

203. Acceso no autorizado a archivos – Servicios de almacenamiento en la nube*

13.499

500.832,48

37,1

039. Control de autorización inadecuado para servicios web

754

403.933,18

535,72

333. Configuración insegura del servicio – EC2

44.667

149.840,91

3,35

353. Falta de validación de datos – Token

167

100.952,83

604,51

*Recomendación: Restringir el acceso a los servicios de almacenamiento público del sistema.

SECCIÓN 06

Remediación de vulnerabilidades

Descubre tiempos y tasas de remediación

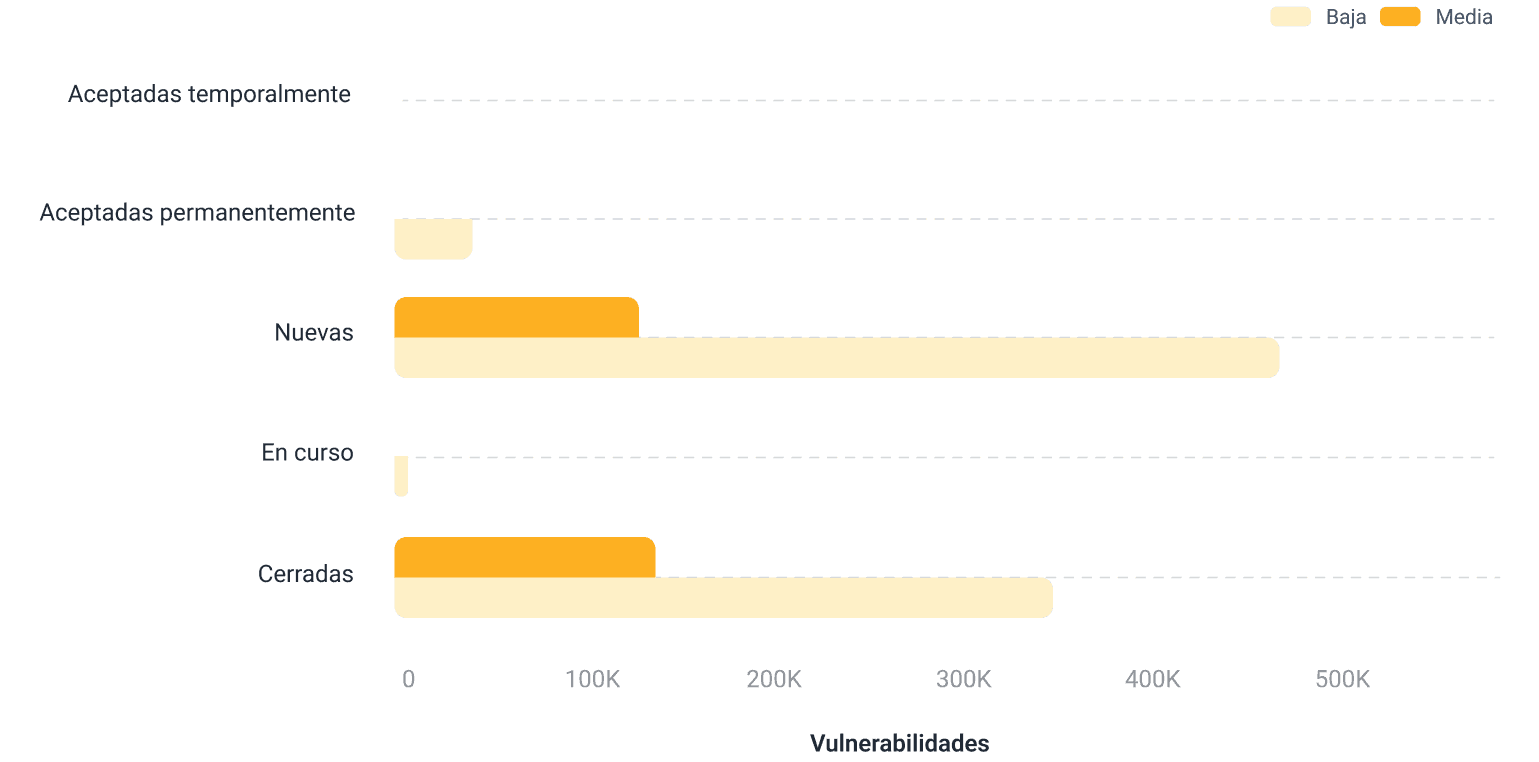

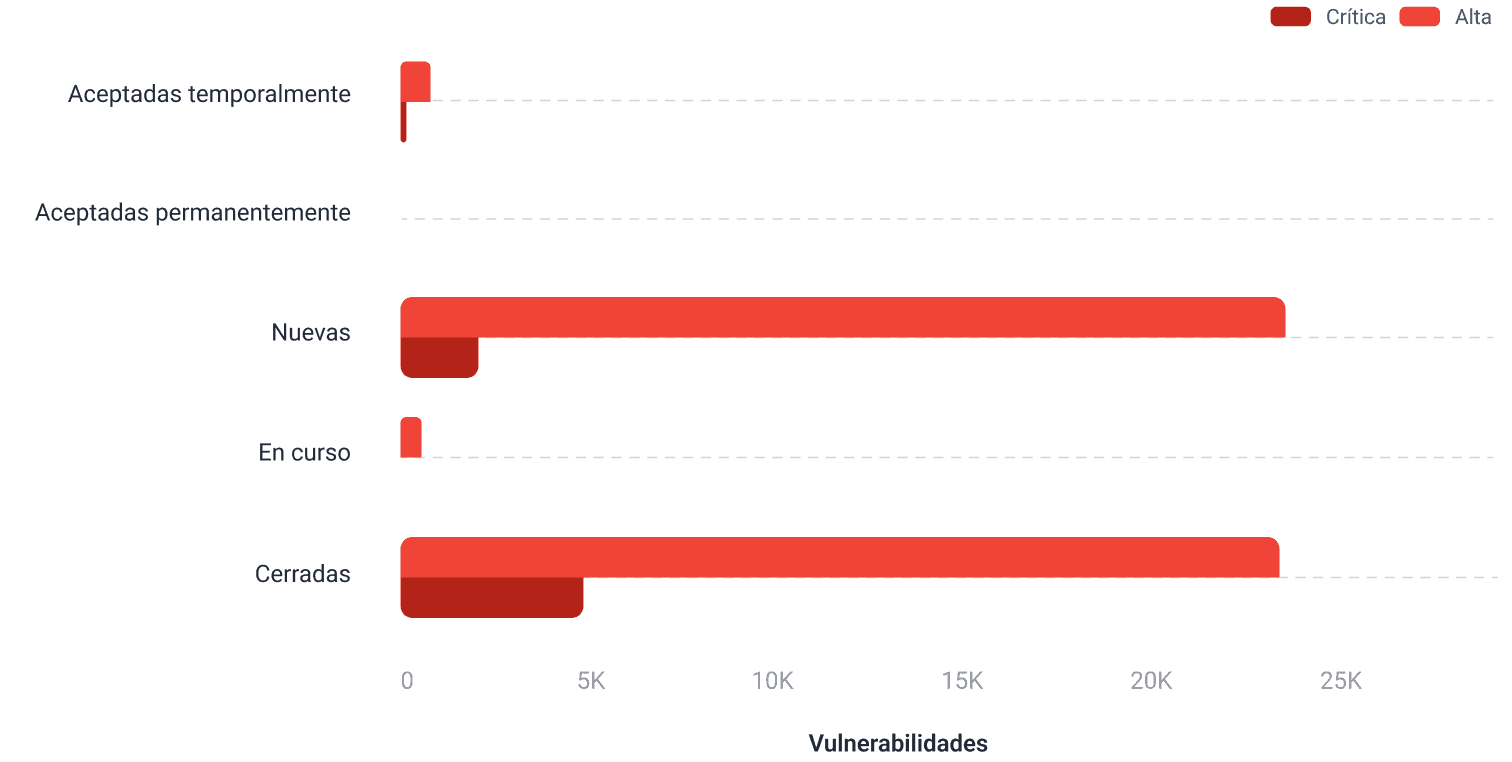

Todas las vulnerabilidades

62,2%

0,9%

4,1%

49,0%

Nuestros clientes remediaron cerca de dos tercios de todas las vulnerabilidades. Los sistemas que usaron nuestro CI Gate alcanzaron una tasa de remediación del 72,2% al cierre del año, frente al 58% en los sistemas que no lo usaron.

Por severidad, las tasas de remediación acumulada fueron: baja 38,8%, media 51,9%, alta 49,2% y crítica 63,8%. Solo el 0,1 % de las vulnerabilidades de severidad alta y el 0,3% de las de severidad crítica fueron aceptadas de manera permanente. Este resultado está muy cerca de cero, que sería lo ideal.

Nueva: La organización aún no ha definido el tratamiento de la vulnerabilidad.

En curso: La organización ya tiene planes para remediar la vulnerabilidad.

Cerrada: La organización ya ha remediado la vulnerabilidad.

Aceptada temporalmente: La organización ha decidido no remediar la vulnerabilidad por el momento.

Aceptada permanentemente: La organización ha decidido no remediar la vulnerabilidad.

Remediación y uso de MCP

Ofrecemos un servidor MCP que permite a los clientes consultar herramientas de IA sobre su postura de seguridad, incluyendo recomendaciones para la mitigación de riesgos. Este año lo utilizó el 41% de nuestros clientes. Su tasa de remediación media fue del 49,7%, en contraste con el 24,1% en los clientes que no usaron el MCP.

*Comenzamos a hacer seguimiento del uso del MCP en junio de 2025.

Tiempo de remediación

Mediana de días para remediar

22

30

Comparando medianas, los equipos remediaron vulnerabilidades un 26,7% más rápido en los sistemas que usaron nuestro CI Gate (rompieron el build) que en los que no lo usaron.

Lo ideal es que a mayor severidad, más rápida sea la remediación. Y eso fue exactamente lo que ocurrió: las vulnerabilidades de severidad crítica se remediaron un 36% (media) y un 50% (mediana) más rápido que las de severidad baja.

Severidad

MTTR

MdTTR

Vulnerabilidades remediadas

Baja

56

28

312.957

Media

51

30

135.762

Alta

60

40

22.045

Crítica

36

14

3.581

MTTR: Tiempo medio de remediación

MdTTR: Mediana de tiempo de remediación

Tasa de remediación en el tiempo

Por exposición al riesgo

Aunque el 62,2% de las vulnerabilidades fueron remediadas, la exposición al riesgo general se redujo un 55% al cierre del año. La exposición restante se debe fuertemente a las vulnerabilidades de alto riesgo (valores CVSSF elevados) que aún estaban abiertas cuando cerramos la recopilación de datos. En concreto, las vulnerabilidades de severidad alta representaron el 51% de la exposición no remediada al final del periodo.

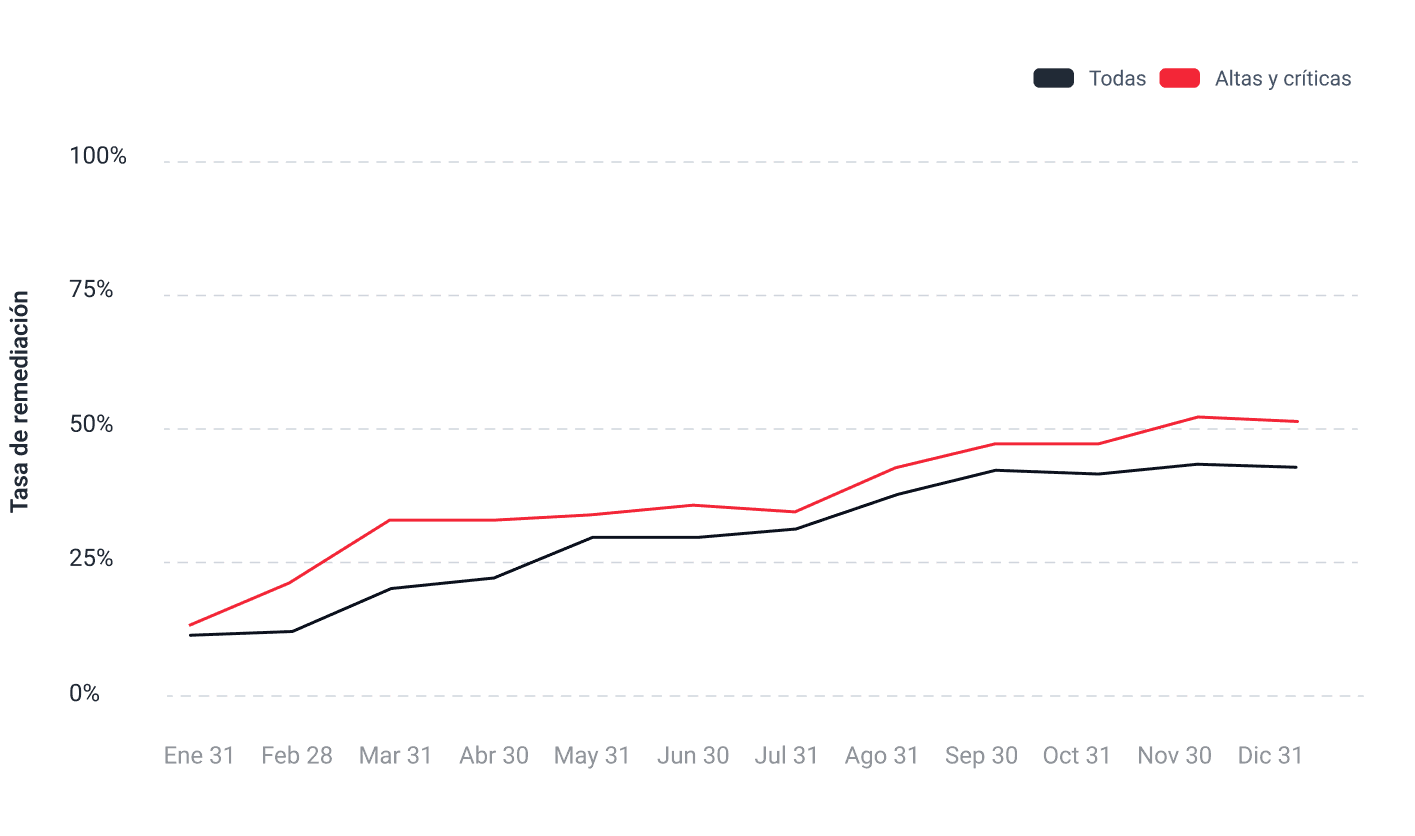

Tasa de remediación en el tiempo

Todas vs. severidades alta y crítica

Cada mes se descubrieron más vulnerabilidades de las que se remediaron.* Aun así, la tasa de remediación acumulada subió del 11,1% al 42,4% al cierre del año (promedio: 30,2%).

La tasa acumulada para vulnerabilidades de severidades alta y crítica superó consistentemente la tasa general, con tendencia ascendente como el año pasado. Osciló entre el 12,5% a finales de enero y el 51,8% a finales de noviembre (promedio: 36,5%).

*Metodología: Rastreamos las vulnerabilidades reportadas y remediadas de forma acumulada al cierre de cada mes. Para enero, solo se contaron como remediadas las vulnerabilidades identificadas y cerradas dentro de ese mes. Para cada mes siguiente, cualquier vulnerabilidad cerrada en ese mes se contó, independientemente de cuándo fue detectada en 2025.

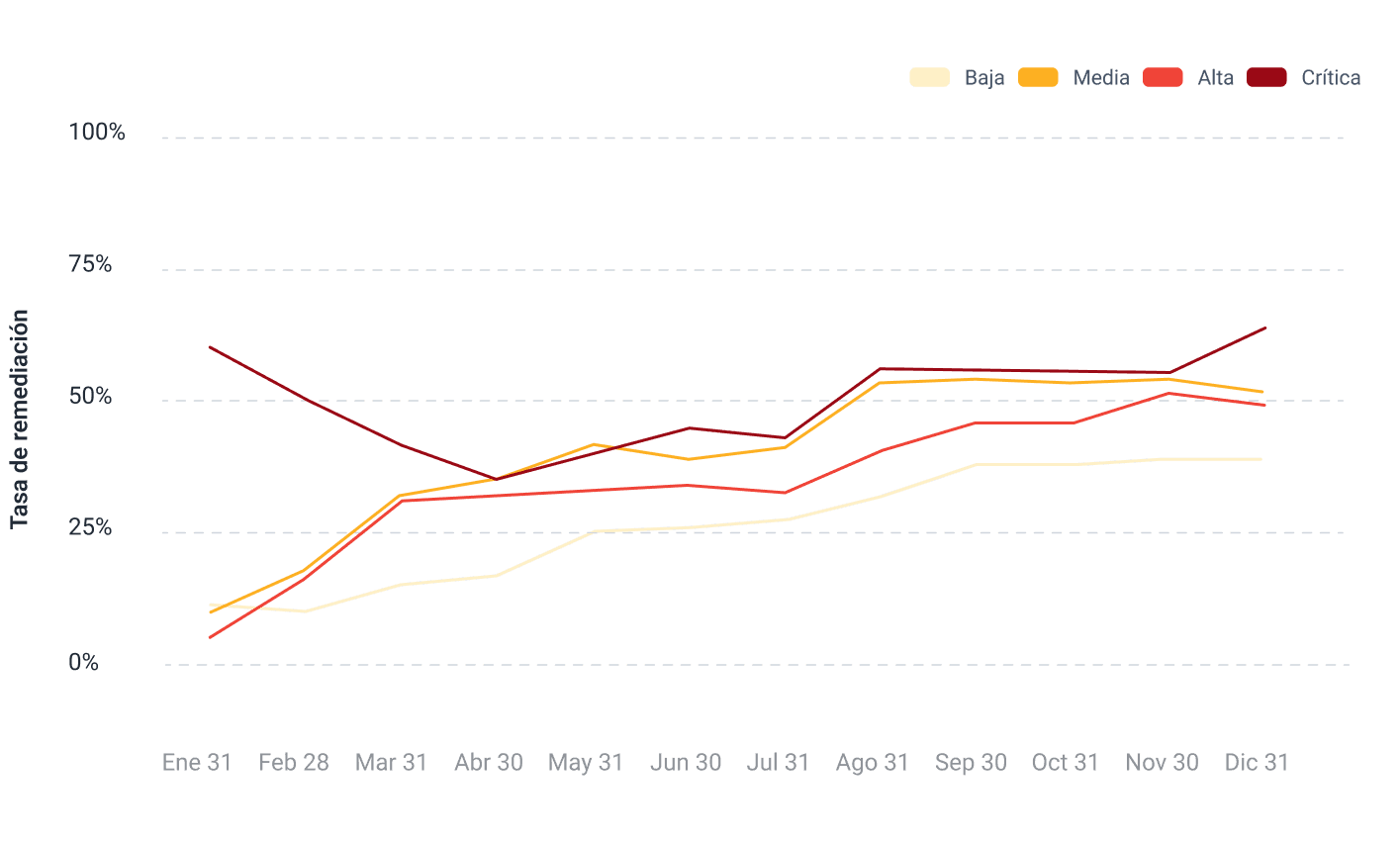

Tasa de remediación en el tiempo

Por severidad

Durante la mayor parte del año, las tasas de remediación acumuladas siguieron el patrón esperado: a mayor severidad, mayor tasa. Las vulnerabilidades de severidad baja registraron la tasa más baja (promedio: 26,4%) y las de severidad crítica, la más alta (promedio: 50,2%). La excepción fueron las vulnerabilidades de severidad media (promedio: 40,3%), que superaron a las de severidad alta (promedio: 34,7%). Otro dato inesperado, aunque bienvenido, fue la alta tasa de remediación de vulnerabilidades críticas que se observó en enero.

Distribución de tasas de remediación

Por objetivo de evaluación

Ordenamos las vulnerabilidades por tiempo de remediación, de menor a mayor, colocando las no remediadas al final. Luego dividimos el conjunto completo de datos en diez grupos iguales (deciles).

Las aplicaciones mostraron la remediación más rápida en general. Aproximadamente un tercio de las vulnerabilidades en aplicaciones en ejecución se remediaron en 16 días o menos; en el caso de código fuente, alcanzar esa marca del 30% tomó 99 días. Las aplicaciones fueron, además, el único objetivo en el que al menos el 40% de las vulnerabilidades se remediaron, lo cual se logró en 30 días.

Infraestructura tuvo muy pocas vulnerabilidades reportadas como para incluirla en este análisis y no aparece en la gráfica a continuación.

Distribución de tasas de remediación

Por severidad

Las vulnerabilidades de severidad crítica fueron las únicas cuyas tasas de remediación superaron el 60%. La tasa del 50% se alcanzó más pronto en este grupo que en las vulnerabilidades de severidades media y alta (45, 227 y 286 días, respectivamente). Las vulnerabilidades de severidad baja fueron el único rango que no logró alcanzar una tasa de remediación del 40% antes de que terminara 2025.

Remediación y adopción de extensión IDE

El 23% de nuestros clientes utilizó nuestros plugins para IDE.* Estos se integran con VS Code, Cursor e IntelliJ IDEA, y permiten a los desarrolladores ver las líneas de código vulnerables directamente y acceder a opciones de gestión como remediación asistida por IA generativa y reataques. Los clientes que usaron nuestra extensión IDE tuvieron una tasa de remediación media del 55,4%, frente al 28,1% en quienes no la usaron.

*Comenzamos a hacer seguimiento del uso de plugins en marzo de 2025.

Remediación con criterios de priorización personalizados

Alrededor del 2% de nuestros clientes configuró criterios de priorización de vulnerabilidades con un orden diferente al predeterminado.* Esta funcionalidad permite a los clientes personalizar cuáles de los siguientes criterios tienen mayor peso que otros: costo de remediación, uso de dependencias (solo en preproducción o también en producción), transitividad, EPSS y KEV. Los clientes con un orden personalizado tuvieron una tasa de remediación media del 64,4%, frente al 34% en quienes usaron la configuración predeterminada.

*Comenzamos a hacer seguimiento del uso de personalización en marzo de 2025.

SECCIÓN 07

Ayuda en la remediación de vulnerabilidades

Descubre qué tanto las empresas recurrieron a la ayuda de IA y expertos nuestros

53,6%

24,5%

*Comenzamos a hacer seguimiento del uso de Autofix y Custom Fix en marzo de 2025.

Ofrecemos varios canales de ayuda para la remediación de vulnerabilidades. Los principales son Autofix, Custom Fix y Talk to a Pentester. Los dos primeros utilizan IA generativa en las extensiones para IDE, la plataforma o ambos: Autofix ofrece correcciones automáticas sugeridas, mientras que Custom Fix brinda guías completas paso a paso. Talk to a Pentester, disponible solo en el plan Advanced, permite agendar llamadas de 30 minutos con nuestros pentesters para entender vulnerabilidades complejas.

Autofix y Custom Fix se utilizaron en más de la mitad de los sistemas; Custom Fix fue significativamente más usado (93% de esos sistemas). Estas herramientas se usaron principalmente para asistir en la remediación de vulnerabilidades de severidades baja y media.

Este año se solicitaron sesiones de asistencia con nuestros expertos para aproximadamente una cuarta parte de los sistemas evaluados. No todos los clientes del plan Advanced usan esta funcionalidad, a pesar de que podría ayudar mucho a incrementar la remediación de problemas críticos, por lo que motivamos a todos los que aún no la hayan probado a que lo hagan.