Opiniones

Fluid Attacks en la Copa América de Ciberseguridad de la OEA 2026

Analista de seguridad

6 min

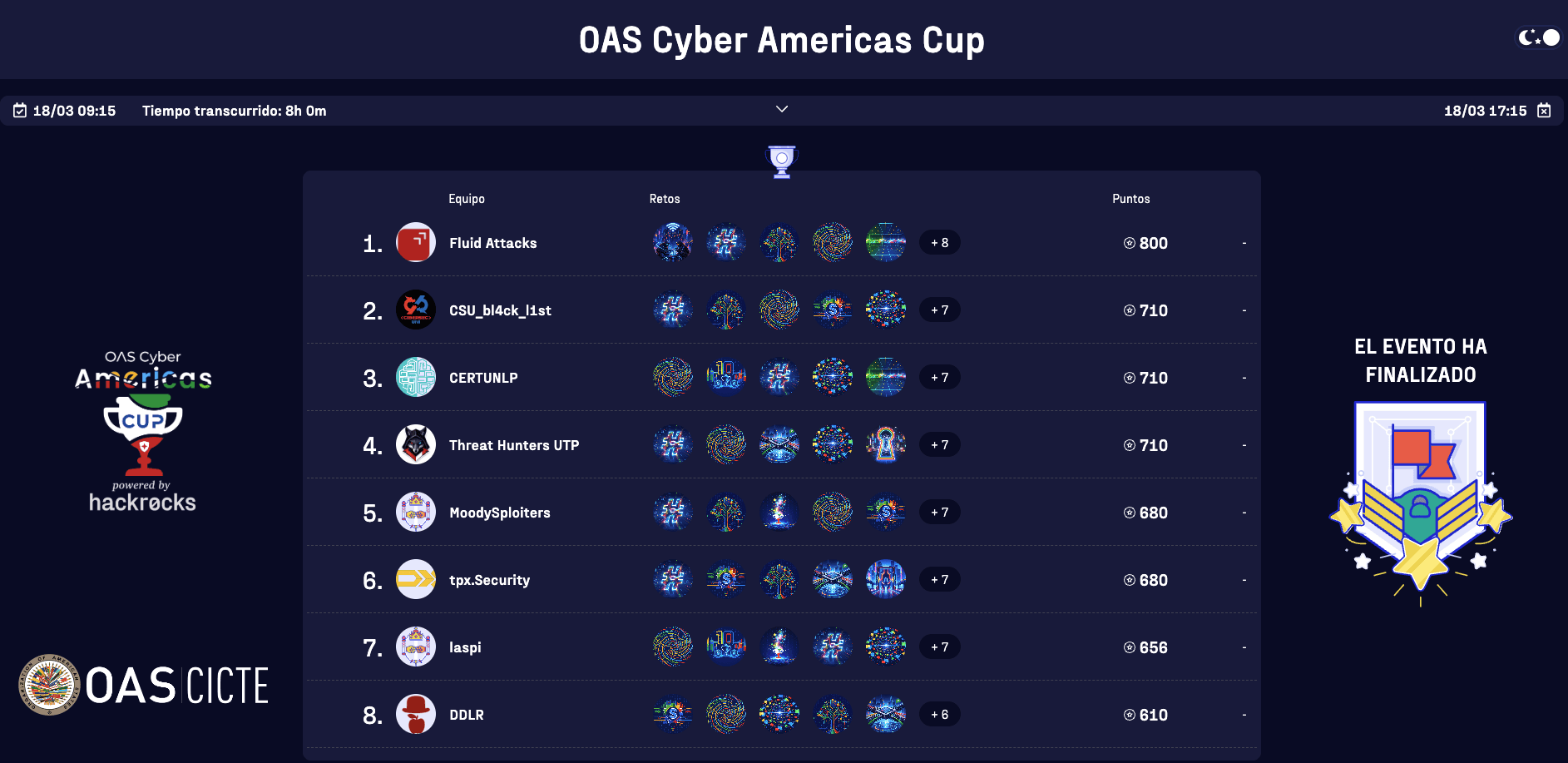

El equipo de CTF de Fluid Attacks tuvo recientemente la oportunidad de competir en la Copa América de Ciberseguridad de la OEA. En este blog post, profundizaremos en nuestra experiencia participando en la edición inaugural de este CTF, compitiendo contra 831 hackers distribuidos en 224 equipos, y en cómo logramos llevarnos el primer lugar tras una intensa competencia de 8 horas.

Esta competencia fue organizada por la Sección de Ciberseguridad del Comité Interamericano contra el Terrorismo (CICTE) de la Organización de los Estados Americanos (OEA), con el apoyo de Hackrocks, una plataforma de entrenamiento en ciberseguridad enfocada en el aprendizaje práctico mediante CTFs. El evento tuvo como objetivo promover capacidades para responder a incidentes del mundo real y fomentar la cooperación regional.

El camino hacia la competencia

Nos enteramos por primera vez del evento a través de una publicación de la OEA en LinkedIn e inmediatamente supimos que teníamos que armar un equipo. Las reglas exigían equipos de 3 a 4 integrantes y que todos los participantes usaran direcciones de correo no genéricas (es decir, de una empresa, universidad o entidad gubernamental).

Las categorías del CTF incluían criptografía, forense, hacking web, reversing y seguridad de red. Como parte de nuestra preparación estándar, revisamos meticulosamente las reglas del CTF para asegurarnos de tener total claridad sobre lo permitido, evitar cualquier infracción y competir de manera justa desde el inicio. Con la estrategia definida, formamos nuestro equipo y completamos el registro.

La competencia estaba programada para el 18 de marzo de 2026, pero todos los equipos debían pasar primero por un proceso de aprobación. Nosotros recibimos la luz verde el 16 de marzo: oficialmente estábamos listos para comenzar.

Como parte de la metodología que estamos perfeccionando para el HTB Business CTF, decidimos reunirnos presencialmente en un hotel de Medellín durante toda la competencia. Tuvimos una sala cómoda, pantallas, un tablero para lluvia de ideas, múltiples puntos de conexión, una red estable, comidas incluidas y, sobre todo, internet y ancho de banda para soportar adecuadamente la dinámica del CTF. Esto nos permitió enfocarnos por completo en el juego, sin distracciones ni limitaciones logísticas ni técnicas.

Todo esto fue posible gracias a Simón Correa, nuestro Head of Research, quien lidera la iniciativa de CTFs, así como al equipo de marketing, a las directivas y a otros compañeros de Fluid Attacks. En las semanas previas al evento, él evaluó varios hoteles y espacios de coworking para encontrar la mejor opción para nuestras necesidades técnicas, priorizando la colaboración presencial que nos resultó tan efectiva durante el HTB Business del año pasado.

Con todo en su lugar, Cristian Vargas, Adrián Castañeda, Camilo Vera (a quien Fluid Attacks trajo desde Chile) y yo estábamos listos para el reto.

La calma antes de los exploits

El CTF comenzó a las 9:15 a. m. (UTC-5), pero nos reunimos a las 7:30 a. m. para probar conexiones, acceder a la plataforma y configurar nuestros entornos. Nos aseguramos de desayunar juntos primero para romper el hielo y entrar en el estado mental adecuado.

A las 9:00 a. m., nos unimos a una reunión de Zoom donde los organizadores dieron la bienvenida a los equipos y compartieron algunas estadísticas interesantes:

835 hackers estaban registrados en 225 equipos de varios países miembros de la OEA.

136 mujeres hackers participaban; en mi experiencia, era uno de los niveles de representación femenina más altos que he visto en este tipo de eventos.

Luego llegó el anuncio que todos estaban esperando—los premios:

Primer lugar: 4 tiquetes, incluidos los vuelos y el alojamiento, para el Simposio de Ciberseguridad de la OEA en octubre de este año.

Segundo lugar: 4 pases para el Cybersecurity Summer Bootcamp 2026 en España (hotel e invitaciones al evento incluidos). Aún no tenemos información sobre los vuelos.

Tercer lugar: 2 pases para el Cybersecurity Summer Bootcamp 2026 en España (hotel e invitaciones al evento incluidos). Tenemos la misma pregunta que en el segundo lugar.

En ese punto, la motivación estaba en su punto más alto.

Que empiece el juego

Una vez que terminó la reunión, comenzó el CTF, programado para durar 8 horas; en otras palabras, se extendería hasta las 5:15 p. m. (UTC-5). Inicialmente nos dividimos en categorías en las que sentíamos que podíamos aportar más, dada nuestra experiencia individual, y apenas un par de minutos después empezaron a surgir las primeras flags de los desafíos menos difíciles.

Los organizadores publicaron inicialmente 12 desafíos. Gracias a una combinación de trabajo en equipo y de habilidades individuales, resolvimos estos primeros ejercicios en menos de dos horas. El desafío final del lote inicial, un híbrido de hacking web y criptografía, nos dio cierta dificultad, pero después de prueba y error, conseguimos la flag.

Enviamos esa flag final solo tres minutos antes de que el equipo en segundo lugar la enviara. Fue una carrera reñida y estábamos encantados de mantener el liderazgo.

Durante todo el CTF, aprovechamos la IA para ayudarnos y demostramos cómo esta tecnología puede ser un multiplicador de fuerza. Cuando se combina con la experiencia humana, la IA puede maximizar el rendimiento al automatizar tareas tediosas o al ayudar a crear scripts de solución una vez identificado el problema central.

Sin embargo, no todo fue viento en popa. Experimentamos un retraso significativo en la plataforma. Aunque algunos desafíos seguían funcionando, no podíamos ver el marcador ni enviar las flags que ya habíamos capturado. Los organizadores mencionaron después que la plataforma sufrió lo que parecía ser un ataque DDoS, ¡algo que definitivamente no esperas en una competencia de hacking!

Como habíamos terminado los desafíos disponibles (después de un par de horas, confirmaron que efectivamente agregarían dos más), aprovechamos el tiempo muerto para documentar nuestros write-ups y discutir nuestras soluciones. Incluso tomamos una pausa para almorzar juntos y conversar sobre el CTF; aun en una competencia de alto nivel, somos humanos y necesitamos tiempo para recargar energías.

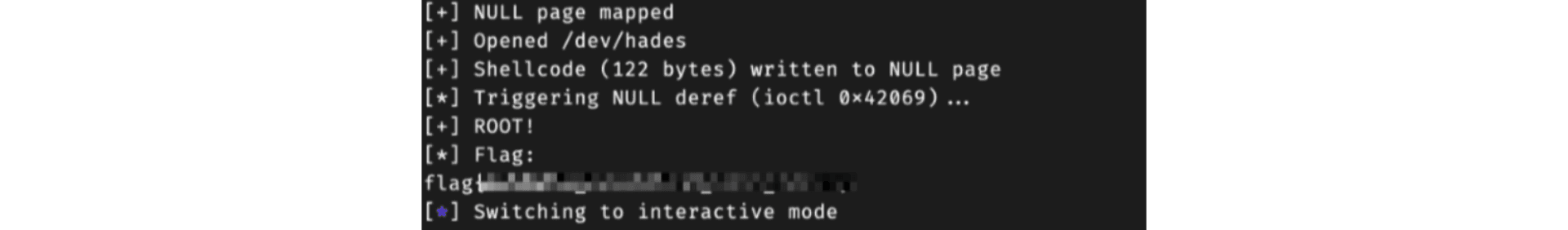

Con unas tres horas restantes en el reloj, se publicaron dos desafíos adicionales de explotación binaria: uno enfocado en la explotación de heap y otro en la de kernel. Dejamos la documentación y volvimos al trabajo. Resolvimos el desafío de heap pese a no contar con un entorno local de pruebas, lo que lo hizo más complicado, pero finalmente encontramos la flag. El desafío final del kernel resultó frustrante porque, aunque el equipo tenía un exploit localmente funcional, el entorno remoto no respondía correctamente.

Curiosamente, justo cuando retomamos la tarea de escribir nuestros write-ups, notamos que el entorno del reto faltante volvía a estar funcional. Así pues, luego del evento, ejecutamos nuestros exploits y capturamos la flag. Por desgracia para mí, aunque por suerte para nuestro equipo, Camilo completó el desafío tres segundos antes y los dos enviamos la bandera a nuestro grupo privado casi al mismo tiempo, lo que nos provocó unas cuantas risas.

GG, bien jugado

Después de 8 horas de competencia intensa, lluvia de ideas y frustraciones ocasionales, aseguramos el primer lugar entre 185 equipos que resolvieron al menos un reto. Solucionamos con éxito 13 de 14 desafíos durante el evento y terminamos el último poco después.

En retrospectiva, la parte más importante de estos eventos, sin importar el resultado, es divertirse, conectar con personas que comparten tu pasión y aprender algo nuevo. Esa curiosidad es lo que nos hace volver. Después de un CTF como este, siempre te vas como un hacker mejor, con habilidades de comunicación y trabajo en equipo más desarrolladas.

Al final, no podíamos dejar pasar el día sin reunirnos para celebrar y compartir con nuestros colegas, especialmente porque Camilo estaba de visita desde Chile. Estas experiencias no serían posibles sin el apoyo de Fluid Attacks, que nos permite poner a prueba nuestras habilidades en estos escenarios y seguir creciendo para ofrecer a nuestros clientes lo mejor.

Como nota final, queremos ofrecer algunos comentarios constructivos. La iniciativa que impulsa la Copa América de Ciberseguridad de la OEA es increíblemente valiosa para la región. Sin embargo, hay margen de mejora en la organización. La estabilidad de la plataforma, los tiempos de respuesta de soporte y la coordinación general no estuvieron del todo al nivel que merece una competencia de esta escala. Lo decimos con respeto y honestidad: cuando reúnes a cientos de hackers de toda la región, la experiencia del participante debe ser la máxima prioridad. Esperamos que las futuras ediciones estén a la altura de la ambición de la misión del evento.

Gracias por leer. Hack the planet!

Empieza ya con el PTaaS de Fluid Attacks

Suscríbete a nuestro boletín

Mantente al día sobre nuestros próximos eventos y los últimos blog posts, advisories y otros recursos interesantes.

Otros posts