Opiniões

Fluid Attacks na Copa América de Cibersegurança da OEA 2026

Analista de segurança

6 min

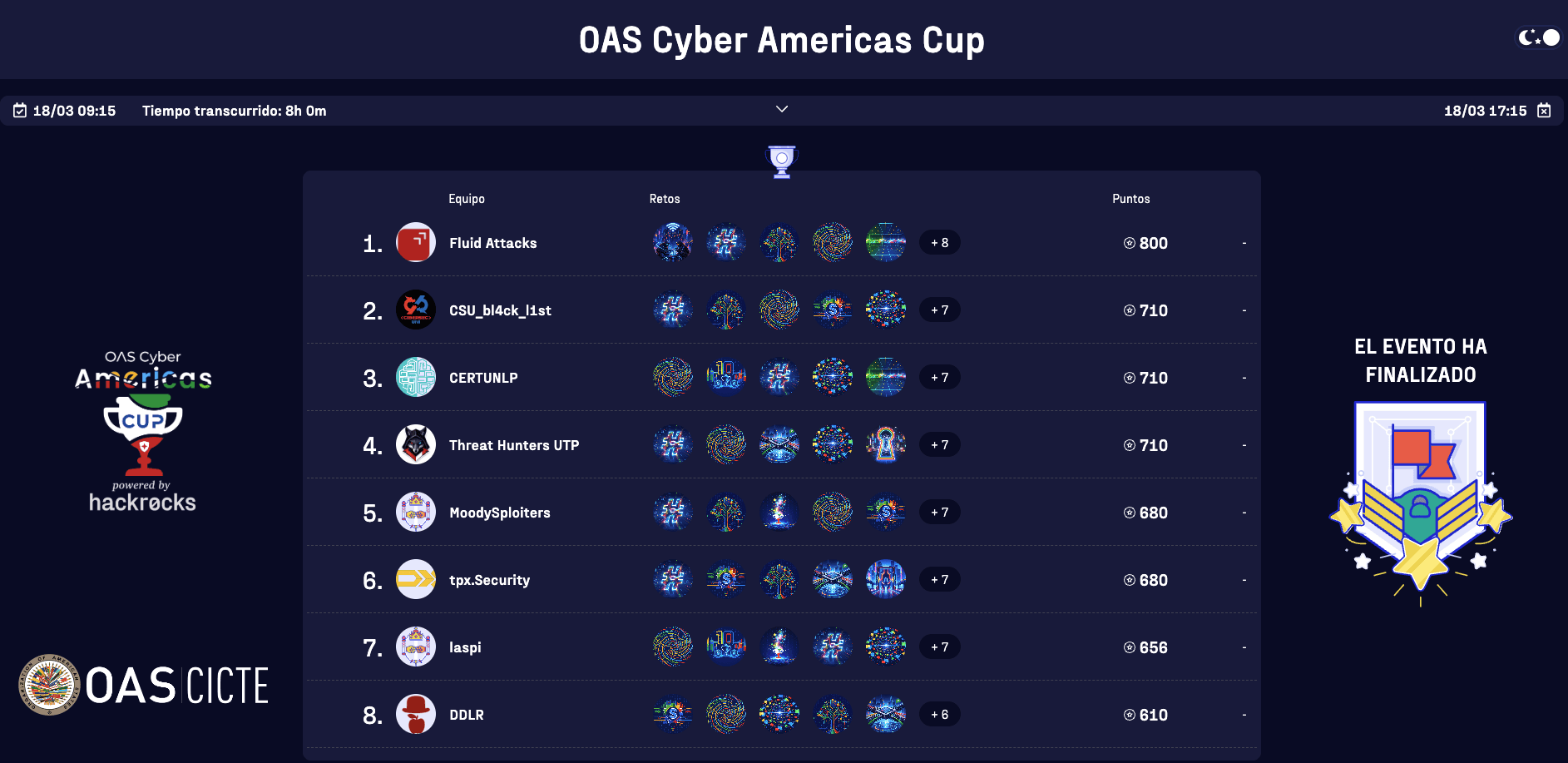

A equipe de CTF da Fluid Attacks recentemente teve a oportunidade de competir na Copa América de Cibersegurança da OEA. Neste post, vamos detalhar nossa experiência participando da edição inaugural deste CTF, competindo contra 831 hackers distribuídos em 224 equipes, e como conquistamos o primeiro lugar após uma intensa competição de 8 horas.

Esta competição foi organizada pela Seção de Cibersegurança do Comitê Interamericano contra o Terrorismo (CICTE) da Organização dos Estados Americanos (OAS), com apoio da Hackrocks — uma plataforma de treinamento em cibersegurança focada em aprendizado prático por meio de CTFs. O evento teve como objetivo promover capacidades de resposta a incidentes no mundo real e fomentar a cooperação regional.

O caminho para a competição

Ficamos sabendo do evento pela primeira vez por meio de uma publicação da OEA no LinkedIn e percebemos imediatamente que precisávamos montar uma equipe. As regras exigiam equipes de 3 a 4 membros, e todos os participantes tinham que usar um endereço de e-mail não genérico (ou seja, de uma empresa, universidade ou entidade governamental).

As categorias do CTF incluíam criptografia, forense, hacking web, reversão e segurança de rede. Como parte da nossa preparação padrão, revisamos meticulosamente as regras do CTF para garantir total clareza sobre o que era permitido, evitando quaisquer infrações e competindo de forma justa desde o início. Com a estratégia definida, formamos nossa equipe e concluímos a inscrição.

A competição estava marcada para 18 de março de 2026, mas todas as equipes precisavam primeiro passar por um processo de aprovação. Recebemos sinal verde em 16 de março — estávamos oficialmente prontos para começar.

Como parte da metodologia que estamos refinando para o HTB Business CTF, decidimos nos reunir presencialmente em um hotel em Medellín durante toda a competição. Tivemos uma sala confortável, telas, um quadro branco para brainstorming, múltiplos pontos de conexão, uma rede estável, refeições incluídas e, acima de tudo, internet e largura de banda suficientes para sustentar adequadamente a dinâmica do CTF. Isso nos permitiu focar totalmente no jogo, sem distrações nem limitações logísticas ou técnicas.

Tudo isso foi possível graças a Simón Correa, nosso Head de Research, que lidera a iniciativa de CTF, bem como à equipe de marketing, à diretoria e aos demais colegas da Fluid Attacks. Nas semanas que antecederam o evento, ele avaliou vários hotéis e espaços de coworking para encontrar a melhor opção para nossas necessidades técnicas, priorizando a colaboração presencial que se mostrou tão eficaz durante o HTB Business do ano passado.

Com tudo no lugar, Cristian Vargas, Adrián Castañeda, Camilo Vera (que a Fluid Attacks trouxe do Chile) e eu estávamos prontos para o desafio.

A calma antes dos exploits

O CTF começou às 9:15 (UTC-5), mas nos reunimos às 7:30 para testar as conexões, acessar a plataforma e configurar nossos ambientes. Também fizemos questão de tomar café da manhã juntos antes para quebrar o gelo e entrar no estado mental certo.

Às 9:00, entramos em uma reunião no Zoom em que os organizadores deram boas-vindas às equipes e compartilharam algumas estatísticas interessantes:

835 hackers estavam registrados em 225 equipes de vários países membros da OEA.

136 mulheres hackers estavam participando — na minha experiência, um dos níveis mais altos de representação feminina que já vi nesse tipo de evento.

Então veio o anúncio que todos esperavam — os prêmios:

1º lugar: 4 passagens, incluindo voos e hospedagem, para o Simpósio de Cibersegurança da OEA em outubro deste ano.

2º lugar: 4 ingressos para o Cybersecurity Summer Bootcamp 2026 na Espanha (hotel e convites para o evento incluídos). Ainda não temos informações sobre voos.

3º lugar: 2 ingressos para o Cybersecurity Summer Bootcamp 2026 na Espanha (hotel e convites para o evento incluídos). Temos a mesma dúvida que no segundo lugar.

Nesse ponto, a motivação estava nas alturas.

Jogo iniciado

Assim que a reunião terminou, o CTF começou e estava programado para durar 8 horas; em outras palavras, iria até as 17:15 (UTC-5). Inicialmente, nos dividimos em categorias em que sentíamos que poderíamos contribuir mais, considerando nossa expertise individual, e, apenas alguns minutos depois, começaram a surgir as primeiras flags dos desafios menos difíceis.

Os organizadores inicialmente liberaram 12 desafios. Graças a uma combinação de trabalho em equipe e de habilidades individuais, concluímos esses primeiros exercícios em menos de duas horas. O desafio final do lote inicial — um híbrido de web hacking e criptografia — nos deu um pouco de trabalho, mas após algumas tentativas e erros, conseguimos a flag.

Submetemos essa última flag apenas três minutos antes da equipe em segundo lugar. Foi uma disputa acirrada e ficamos muito felizes por termos mantido a liderança.

Ao longo do CTF, aproveitamos a IA para nos ajudar, comprovando como essa tecnologia pode ser um multiplicador de força. Quando combinada com a expertise humana, a IA pode maximizar o desempenho ao automatizar tarefas tediosas ou ao ajudar a criar scripts de solução assim que o problema central é identificado.

No entanto, nem tudo correu sobre rodas. Tivemos uma lentidão significativa na plataforma. Embora alguns desafios ainda funcionassem, não conseguíamos ver o placar nem enviar as flags que já havíamos capturado. Mais tarde, os organizadores mencionaram que a plataforma sofreu o que parecia ser um ataque DDoS — algo que você definitivamente não espera em uma competição de hacking!

Como havíamos concluído os desafios disponíveis (depois de algumas horas, confirmaram que, de fato, adicionariam mais dois), aproveitamos esse tempo para documentar nossos write-ups e discutir nossas soluções. Também fizemos uma pausa para o almoço e para conversar sobre o CTF; mesmo em uma competição de alto nível, somos humanos e precisamos de tempo para recarregar as energias.

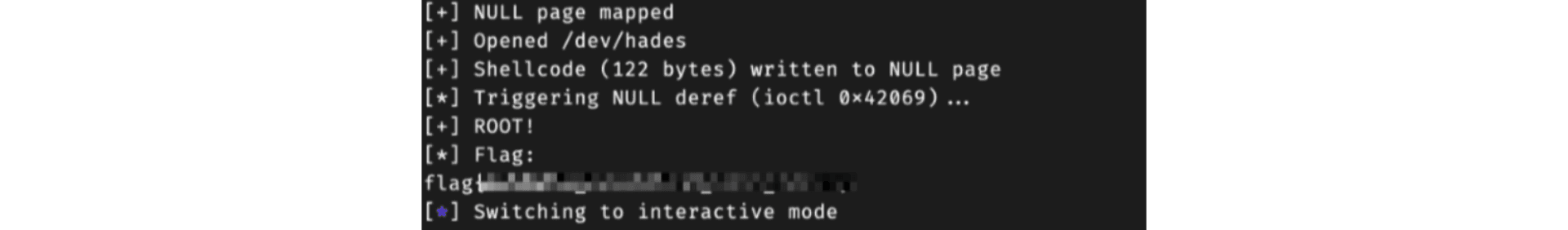

Com cerca de três horas restantes no relógio, dois desafios adicionais de exploração binária foram liberados: um focado na exploração de heap e outro na exploração de kernel. Deixamos a documentação de lado e voltamos ao trabalho. Resolvemos o desafio de heap apesar de não termos um ambiente local de testes, o que tornou tudo mais complicado, mas finalmente encontramos a flag. O desafio final de kernel foi frustrante porque, embora a equipe tivesse um exploit funcional localmente, o ambiente remoto não respondia corretamente.

Curiosamente, justamente quando voltamos a escrever nossos write-ups, percebemos que o ambiente do desafio que faltava estava funcionando novamente. Assim, após o evento, executamos nossos exploits e capturamos a flag. Infelizmente para mim, embora felizmente para nossa equipe, Camilo concluiu o desafio três segundos antes, e nós dois enviamos a flag para nosso grupo privado quase ao mesmo tempo, o que nos rendeu algumas risadas.

GG, bem jogado

Após 8 horas de competição intensa, troca de ideias e algumas frustrações, conquistamos o 1º lugar entre 185 equipes que resolveram pelo menos um desafio. Concluímos com sucesso 13 dos 14 desafios durante o evento e finalizamos o último logo depois.

Olhando para trás, a parte mais importante desses eventos — independentemente do resultado — é se divertir, conectar-se com pessoas que compartilham sua paixão e aprender algo novo. Essa curiosidade é o que nos faz voltar. Depois de um CTF como este, você sempre sai como um hacker melhor, com habilidades de comunicação e de trabalho em equipe mais aprimoradas.

No fim das contas, não poderíamos deixar o dia passar sem nos reunirmos para comemorar e passar tempo com nossos colegas, especialmente porque Camilo estava visitando do Chile. Essas experiências não seriam possíveis sem o apoio da Fluid Attacks, que nos permite testar nossas habilidades nesses cenários e continuar crescendo para oferecer o melhor aos nossos clientes.

Em nota final, queremos oferecer um feedback construtivo. A iniciativa por trás da Copa América de Cibersegurança da OEA é incrivelmente valiosa para a região. No entanto, há espaço para melhorias na organização. A estabilidade da plataforma, os tempos de resposta do suporte e a coordenação geral não estiveram exatamente no nível que uma competição dessa escala merece. Dizemos isso com respeito e honestidade: quando se reúnem centenas de hackers de toda a região, a experiência do participante deve ser a prioridade máxima. Esperamos que as futuras edições estejam à altura da ambição da missão do evento.

Obrigado pela leitura. Hack the planet!

Comece agora com o PTaaS da Fluid Attacks

Assine nossa newsletter

Mantenha-se atualizado sobre nossos próximos eventos e os últimos posts do blog, advisories e outros recursos interessantes.

Outros posts